2025 年の最高のアクセス制御および管理システム (ACS) の評価

潜在的な脅威の範囲が拡大するにつれて、教育機関やオフィスから大規模なビジネスセンターや企業に至るまで、施設でのセキュリティの確保と維持に多くの注意が払われています。これらの機能を実行する通常の専任のセキュリティ担当者とともに、セキュリティサービスの機能を大幅に向上させる技術的手段とシステムが積極的に使用されています。

現在、市場には、ロシア製と外国製の両方で、そのようなデバイスの幅広い選択肢があります。コロナウイルスのパンデミックが発生する前に定期的に開催されていたセキュリティ テクノロジー フォーラムでは、数十の欧米ブランドと数百の国内メーカーの代表者が 1 つのサイトに集まりました。さまざまな製品の中から最適なデバイスを選択することは非常に困難です。レビューで提示された評価は、さまざまなモデル間を移動するのに役立ちます.

に関するおすすめ記事 最高の生体認証アクセス制御システム.

コンテンツ [Hide]

それは何ですか、なぜ必要なのですか

アクセス制御および管理システム (ACS) - 施設へのアクセスを確保するための互換性のある技術デバイスとハードウェアおよびソフトウェアのセット。

これは、従業員の運用管理、および制限区域での滞在時間を使用して、通路の装備されたセクションを通る入口(出口)を制限および修正することを目的としています。

これは、セキュリティ システム全体の不可欠な部分です。

主な機能

- 承認 - 識別子が割り当てられ、生体認証機能が決定されます。時間間隔のタスクとアクセスレベル(いつ、どこで、誰が許可されるか)への登録。

- 識別 - 読み取り識別子または記号による識別。

- 承認 – 指定された権限への準拠の検証。

- 認証 - 識別機能による信頼性の決定。

- 実装 - 分析の結果に基づく許可または禁止。

- 登録 - アクションの修正。

- 反応 - 不正アクセスが試みられた場合の対策: 警告およびアラーム信号、ゾーンのブロックなど。

タスク

- 確立された規制に従って、緊急時に設定または武装解除 - 情報の記録と保存。

- リモートオンラインコントロール。

- 公的機関によるアクセス制御。

- 施設での従業員の移動の識別と制御。同じ識別子を使用した再入場を防ぎます。

- 労働時間の会計。従業員が特定の場所に到着した時刻と日付を、そこに滞在した期間の記録とともに修正します。

- セキュリティ、火災、ビデオ監視など、他のセキュリティ要素との統合。

動作原理

人または車両のさまざまな識別機能と ACS メモリ内のパラメータとの比較に基づきます。誰もが個人識別情報 (コードまたはパスワード) を持っています。バイオメトリクスも使用できます - 顔画像、指紋、手の形状、署名のダイナミクス。

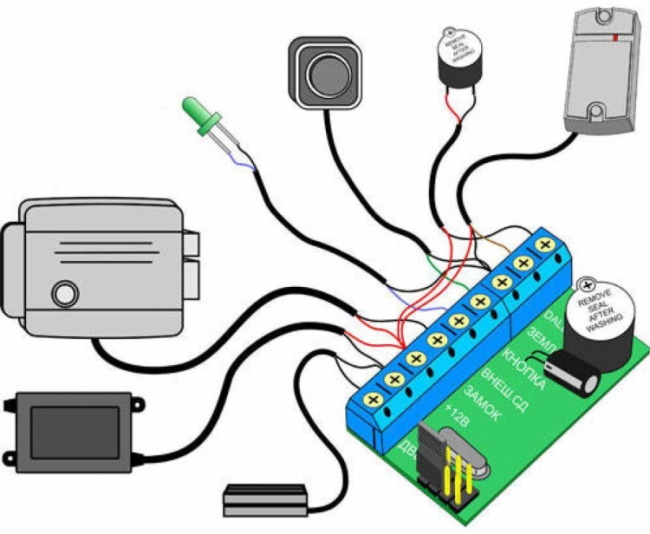

データを入力したり、情報を読み取ったりするためのデバイスは、閉鎖エリアの入り口付近に設置されています。次に、材料は分析と適切な反応のためにアクセスコントローラーに転送されます-ドアを開けたりブロックしたり、アラームをオンにしたり、そこに従業員の存在を登録したりします.

使用分野

ACS のインストール場所:

- 政府;

- 銀行および金融機関;

- ビジネスセンター;

- 企業、倉庫、閉鎖地域;

- 教育機関;

- 文化およびスポーツ施設;

- ホテル;

- 住宅、アパート;

- 駐車場。

種類

管理の種類別

- 自律型 - オペレータの制御なしで通過し、中央コンソールに報告します。

- 一元化 – アクセスは中央コンソールによって許可されます。

- ユニバーサル - ネットワーク機器の誤動作、通信の中断、中央コンソールの障害が発生した場合に自律動作に切り替える機能。

コントロールポイント数別

- 小容量 - 最大 64 個。

- 中容量 - 最大 256。

- 大容量 - 256 以上。

機能クラス別

1. 1 つ目は機能の制限です。

制御されたオブジェクトを集中管理された単一の複合体に結合する必要のない、小さなオブジェクト用の最も単純な機能セットを備えた自律システム。完全なセットには、実行要素、リーダー、およびコントローラーが含まれます。例としては、電子キー キャリア リーダーまたは組み込みのコード ダイヤラーを備えたバジェット ロックがあります。終了ボタン、オープン リード スイッチ、IR センサーを接続できます。

2. 2 つ目は高度な機能です。

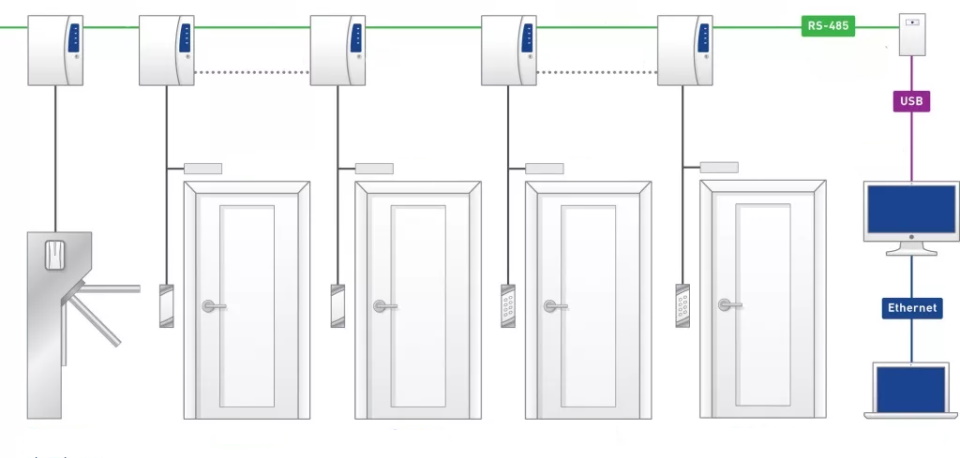

処理される情報量とユーザー数の増加を伴う複数のコントローラーに基づく安価な複合体、およびすべてのコントローラーのプログラミング、情報の収集と分析、レポートと要約の編集、状況の効果的な監視のためのコンピューターの必須使用施設で。

3. 3 つ目は、多機能システムです。

最高のメーカーが提供する、ローカルネットワークに接続されたコントローラーを備えた多数のユーザー向けの最高のマルチレベルネットワークコンプレックス。それらは、複雑な電子識別子を使用して通過時間を制御する必要がある場合に使用されます。

不正アクセスに対する保護の程度に応じて

- 普通。

- 高揚。

- 高い。

ACS コンポーネント

ブロッキング デバイス

施設への不正侵入に対する物理的バリアの技術構造。

1。改札口 - 施設に入る人の身元を整理するため。構造的には、次のとおりです。

- ウエスト;

- 全高。

2. ドア - 部屋または領域への通路。アクチュエータを装備:

- 電磁ラッチ - 電源が投入または除去されたときにトリガーされます。

- 電気機械式ロック - ドアを開閉する前の開放衝動の作用;

- 電磁ロック - 電源を切ると開きます。

- ドライブメカニズム。

3.水門キャビン - 身元の追加確認によるブロック用。

4. ゲート - 標準車両の通過用。

5. バリア - 車両全体の通過用。

6. ボラード - 進入をブロックする上昇構造。

識別子

所有者のアクセス権を決定するデータを格納するためのデバイス。それらは、録音技術の使用が異なります。アクセス方法:

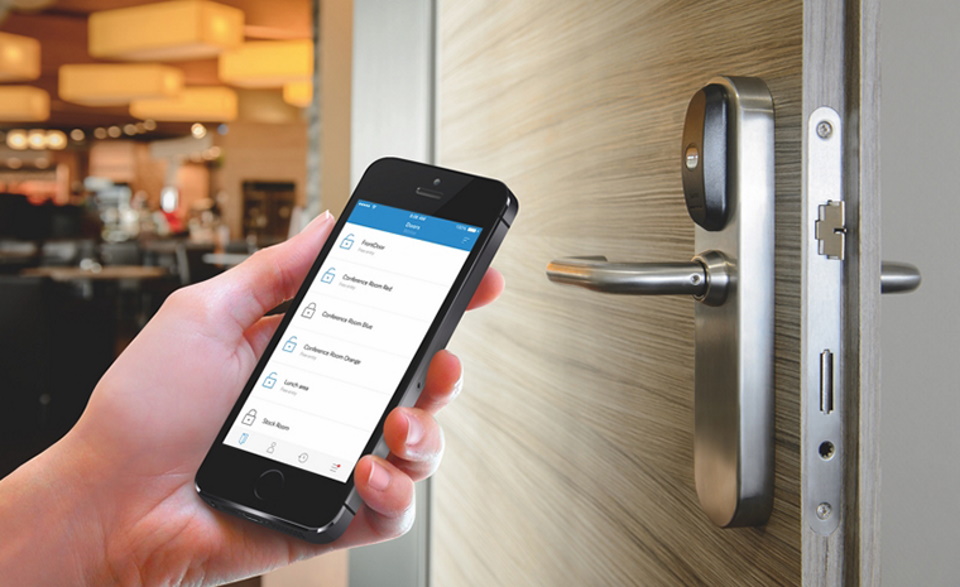

- 無線周波数識別 (RFID) - キーフォブまたはプラスチックカード。

- 仮想識別 - スマートフォンの特別なアプリケーションによるランダムコード生成;

- 携帯電話番号で;

- パスワード - パネルに PIN コードを入力します。

- 生体認証 - 固有の人間の特性による。

読者

決定ブロックに変換するための識別コード受信者。特定の識別子を操作すると、読み取りが実行されます。

- 磁気カードの場合 - テープから。

- タッチ メモリ キー用 - 接触時。

- スマートカード用 - 内蔵チップから。

- GSM - 電話番号による;

- バイオメトリクス - 個人の個々の特性に応じて、デジタル シーケンスに変換されます。

- PINコード - 特定の組み合わせのセット;

- 非接触 - 無線周波数 RFID 相互作用を使用。

コントローラー

受信したデータを分析し、アクチュエータの動作のためのコマンドを生成するための電子ユニット。管理方法によると、種類があります。

- 自律 - 独立して動作し、単一のシステムには含まれません。

- ネットワーク - 単一の制御下で同じモデルと連携して動作します。

ソフトウェア

すべての ACS コンポーネントの制御アルゴリズムの開発を提供します。パッケージの容量に応じて、コンピューターまたは中央コンソールの別のサーバーにインストールされます。

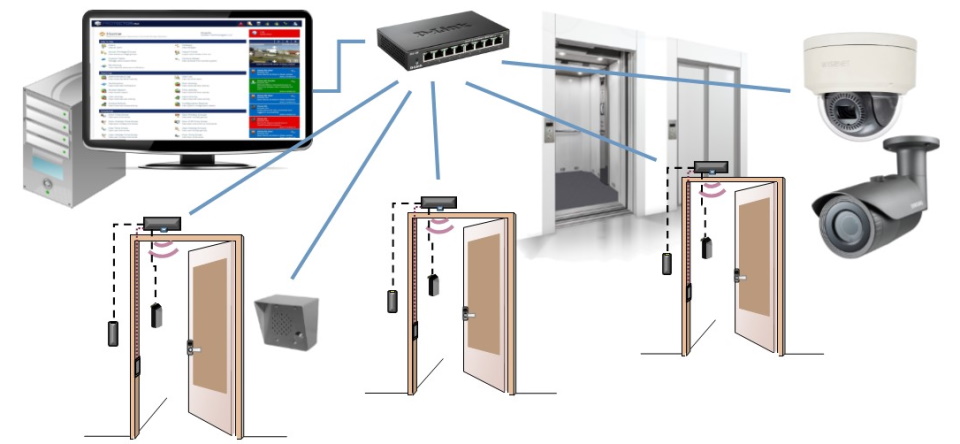

補助機器

必要に応じて、ビデオ監視、火災警報器、ドア開閉センサー、エレベーター、飲酒検知器、無停電電源装置などを備えたセキュリティ システムが追加で接続されます。

選択基準

各システムは、次の要素を考慮して設計されています。

- ACS に割り当てられたタスク - 将来のパラメータは、その数と機能の影響を受けます。

- 追加機能と他の手段とのインターフェースの必要性 - ビデオ監視カメラ、生体認証センサー、改札口、リーダー、識別子の接続。

- オブジェクトのサイズに応じたアクセス制御システムのタイプ - 小さな店舗では自律型の機器で十分であり、ビジネスセンターや企業にサービスを提供する場合は、マルチレベルのネットワーク複合体を展開する必要があります。

専門家のアドバイス - 選択時の間違いを避けるために何を探すべきか:

- ACS を実装する前に、施設を十分に調べて、チェックポイントの最適な場所を決定します。ここでは、待ち行列を作成せずに通過できます。

- 他のセキュリティ要素との統合の可能性を明確にする。

- 外部および気候の影響からの安全性を確保するためのデバイスの設計を決定します。

- すぐ近くを通過する電力ケーブルからの電磁放射の ACS における通信の安定性への影響の最小化を計算します。

- 必要な数の従業員とソフトウェアのパフォーマンスと互換性を確認します。

- 大量のスループット フローの場合にコントローラーが過熱する状況に備えます。

- 非常用電源を設置します。

- 損傷や紛失の可能性を考慮して、インストールされているアクセス制御システムに従ってパスのバッチを注文します。

どこで買えますか

多くの外国とロシアのメーカーは、市場で互いに激しく競争しています。 ACS のインストールのためのあらゆる機器を提供する主要な人々。

決定要因は、ソフトウェアとコントローラーの価格と品質です。

Yandex の検索クエリによると、人気のあるメーカーのリストには次のものが含まれます。

- ロシアのブランド - PERСo、Parsec、RusGuard、IronLogic、新技術の時代、ProxWave;

- 外国企業 - Hid Global、ZKTeco、Suprema、NedAp、Hikvision。

オンラインストア内のページでは、オンラインの新作や人気モデルをご注文いただけます。説明、仕様、機能、写真、接続手順が掲載されています。

ACSの設置は、施設でのアーキテクチャ全体の設計から納品までの完全なサイクルを実装できる専門会社によって行われます。同時に、専門家は有益なアドバイスと推奨事項を提供します-アクセス制御システムとは何か、どの会社のデバイスを選択するのが良いか、どのように選択するか、どのコンポーネントを購入するのが良いか、どれくらいの費用がかかります.

最高のアクセス制御および管理システム

高品質の ACS コンポーネントの評価は、メーカーのページのレビューに基づいています。バイヤーによると、モデルの人気は、信頼性、設置とメンテナンスの容易さ、耐久性、仕上がり、価格によって決まりました。

このレビューは、最高のスタンドアロン型およびネットワーク型コントローラーのランキングを示しています。

トップ 4 の最高のスタンドアロン アクセス コントロール コントローラー

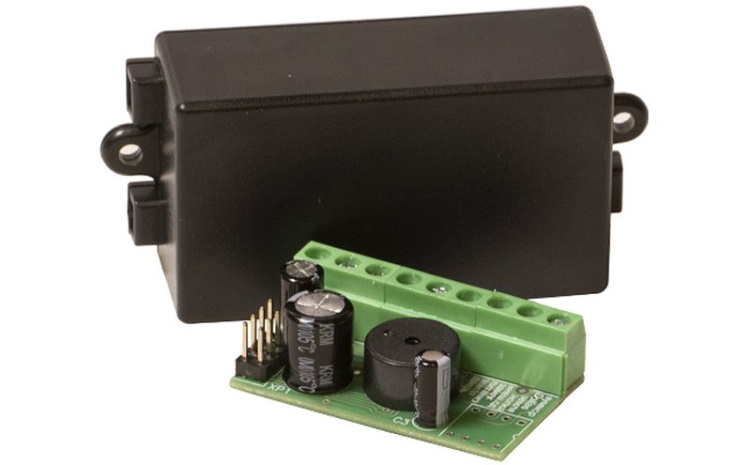

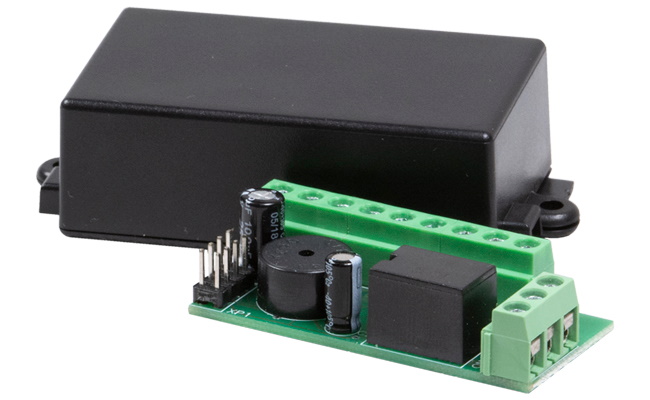

AT-K1000 URボックス

投票 5

ブランド - AccordTec (ロシア)。

原産国 - ロシア。

12/24V 電気駆動装置を制御し、産業または管理施設、建物の入り口への通路の 1 つのポイントでアクセスを制御するためのコンパクトなロシアの開発。個別に、またはアクチュエーター内に取り付けることができます。コンパクトなプラスチックケースに入ったボードで製造されています。情報表示とドア位置センサーを取り付けました。

リーダーの iButton には、9 つの操作モードがあります。設定したモードは記憶され、電源を入れ直すと自動的にモードが切り替わります。 Wiegand プロトコルをサポートする近接カード リーダーにより、4 つのモードを提供します。このキットには、デバイスをプログラミングするためのジャンパが含まれています。

平均価格は960ルーブルです。

- iButton および Wiegand26 インターフェイスのサポート。

- ロックのタイプは個別に選択されます。

- 255 秒までロックを開きます。

- 誤った包含の防止;

- 識別 1320 キー。

- 表示;

- 小さなサイズ。

- 明確に表現されたものは特定されませんでした。

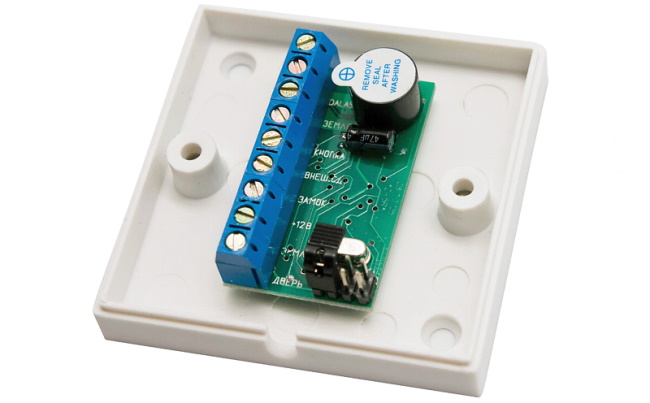

スマーテック ST-SC010

投票 2

ブランド - Smartec (ロシア)。

原産国 - ロシア。

中央コンソールで追加の通信チャネルを編成する必要なく、リモートサイトで独立したアクセス制御システムを作成するための国内生産の自律モデル。外部リーダーと組み合わせて使用します。保護対象物の内部にデバイスを取り付けることにより、セキュリティが強化されます。マスター カードまたは赤外線リモート コントロールによってプログラムされます。 1 つのカードまたはグループ全体を削除/追加できます。紛失の場合。 Wiegand26/34 とキーパッドを備えたリーダーがサポートされています。

1365ルーブルの価格で販売。

- 最大 500 人のユーザーの識別。

- プログラム可能なリレー動作時間;

- パルスまたはトリガーモードで動作します。

- グループ登録の可能性;

- アクセスのブロック;

- 別のコントローラーに転送するためにキーをコピーする機能を備えています。

- 組み込みのオーディオアラーム。

- LED表示。

- 見つかりませんでした。

アリスK-1リレー

投票 1

ブランド - 「アリス」(ロシア)。

原産国 - ロシア。

アクセスアクチュエータを制御するための普遍的なロシア製の開発。別々に、そして城に設置されています。メモリチップを並べ替えることができます。 1216キー用に設計されています。これは通常、オフィス、工業施設、または倉庫施設へのアクセス、および住宅への入り口に使用されます。

580ルーブルで見つけることができます。

- コンパクトさ;

- ロックの独立した選択;

- 最大 255 秒の電力での電気駆動装置の切り替え時間。

- 音声と光の表示;

- 誤った包含の防止;

- 低価格。

- 見つかりませんでした。

Z-5R (改造リレー ウィーガンド)

投票 4

ブランド - IronLogic (ロシア)。

原産国 - ロシア。

ロック、開ボタン、カード リーダーまたはコンタクタの制御、ブザーまたはリーダー LED の外部制御、ドア位置センサー用のパワー リレー出力を備えたミニチュア モデル。城内または個別に設置するのに適しています。

動作モード:

- 通常 - 通常のキーまたはブロック キーの使用。

- ブロッキング - ブロッキング キーの使用。

- リレー - キーがリーダー ゾーンにある場合に機能し、不在の場合はオフになります。

- Accept - すべてのキーをメモリに入力し、データベースを形成します。

- トリガー - キーをタッチしてロックをオン/オフします。

価格帯は767から860ルーブルです。

- ロックの独立した選択;

- 簡単な取り付けと接続。

- コンピューターによるプログラミング;

- 誤った包含の防止;

- コンパクトさ;

- お金に優れた価値。

- 特定不能。

コントローラーのビデオレビュー:

比較表

| AT-K1000 URボックス | スマーテック ST-SC010 | アリスK-1リレー | Z-5R (改造リレー ウィーガンド) | |

|---|---|---|---|---|

| キーの数 | 1320 | 500 | 1216 | 1364 |

| リーダーとのインターフェース | iButton、ウィーガンド 26 | ウィーガンド 26、34 | iButtonTM、ウィーガンド 26、34、37、40、42 | DallasTM (iButton)、Wiegand 26、34、37、40、42 |

| 開場時間、秒 | 0-255 | 1-99 | 1-255 | 0-220 |

| 供給電圧、V | 12 | 12 | 10-14 | 9-24 |

| スイッチング電流、A | 4 | 2 | 4.5 | 3 |

| 寸法、cm | 6.5×3.8×2.2 | 6.5×5.4×1.9 | 5.5×2.55×1.6 | 6.5×6.5×2.0 |

| 重量、g | 16 | 40 | 20 | 53 |

| 保証、月 | 12 | 12 | 12 | 12 |

トップ 5 の最高のネットワーク コントローラー ACS

PW-400 v.2

投票 2

ブランド - ProxWay (ロシア)。

原産国 - ロシア。

イベントや通過時間を考慮して、産業施設および住宅施設へのアクセスを制御および管理するための普遍的なモデル。小規模オフィスの一般的なアクセス制御システムの要素として、または大企業のチェックポイントとして使用されます。出入りを制御する 1 つのオブジェクトへの通路、または 2 つの異なるオブジェクトへの通路、および盗難警報を整理できます。

最大 32,000 個のキーを識別できます。メモリには、最大 47,000 のイベント、250 のタイムゾーン、および毎週のスケジュールが保存されます。 -40°Cまでの低温で動作する場合、組み込み機器用のケースのないボードの形で製造されます。

メーカーは13,700ルーブルを提供しています。

- 大容量の不揮発性メモリ;

- 2 つの Wiegand ポート。

- 「アンチダブル」機能付き。

- ドア接点入力;

- 簡単なメンテナンス;

- リアルタイムクロック。

- 見つかりませんでした。

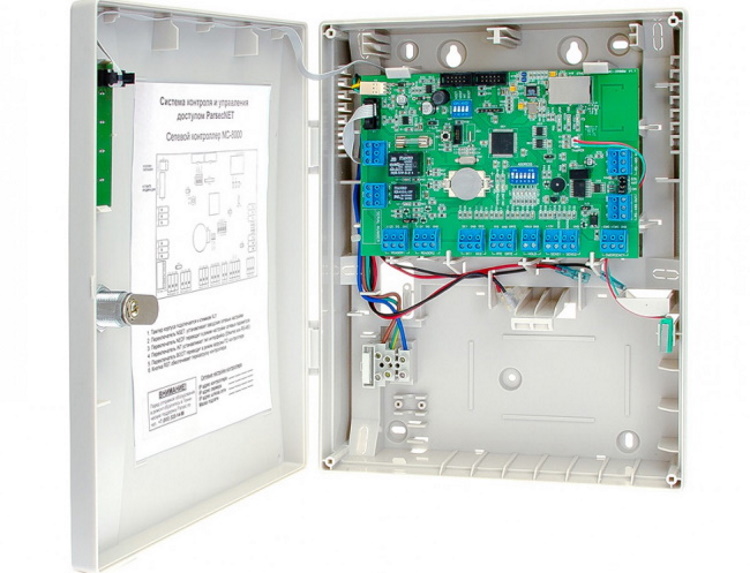

NC-8000

投票 2

ブランド - パーセック (ロシア)。

原産国 - ロシア。

アクセスポイントとそれに付随するガードシグナリングを装備する際にParsecNETで使用するための基本的なモデル。通路(改札口、ロック)およびアラーム操作を制限するための実行装置を制御します。

データベースには、8,000 個のキーに関する情報が格納されています。メモリには、16,000 のイベント、時間プロファイル (64)、休日 (32) が含まれています。イーサネットまたは Rs-485 チャネルを介したコンピュータとの通信。

デバイス、電気錠、その他のデバイスの操作は、内蔵電源によって提供されます。バックアップバッテリー用のスペースを備えた耐久性のあるプラスチックケースに入っています。

22,250ルーブルで販売中。

- 大量のメモリ;

- 人がいる施設で動きがない場合に合図を出す。

- 「所有者」の権限を持つユーザーが退場するまで開いているドアの機能。

- 施設の人数を数えます。

- 期限付きの識別子の発行;

- 許可されたアクセス数の設定;

- 停電時の復旧。

- スケジューリング;

- 2枚のカードアクセス。

- 明示的に不在。

NC-8000 を RS-485 ラインに接続するためのビデオ説明:

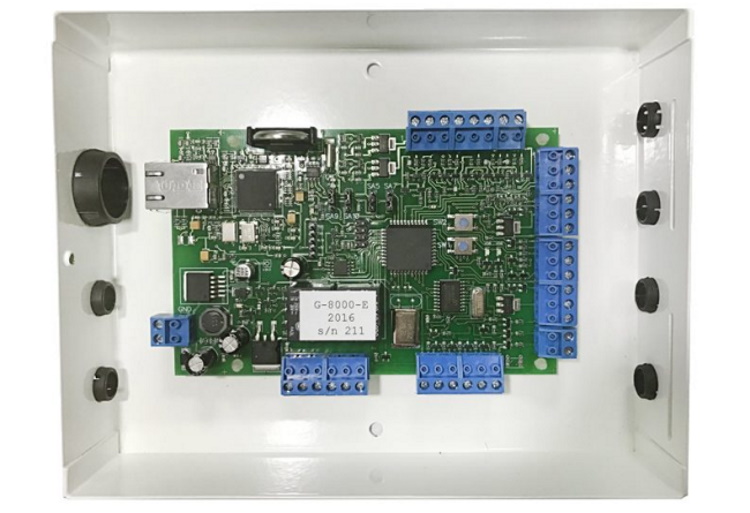

Gate-8000

投票 0

ブランド - ゲート (ロシア)。

原産国 - ロシア。

工業用または住宅用施設へのアクセスを制御する際にゲート CUD システムの主要要素として使用するための普遍的な基本モデル、およびイベントの時間とオフィスへの通過を考慮します。アクセスポイントを装備するときに使用されます-1つの両面または2つの片面。さまざまなアクチュエータの制御により、すべての一般的なリーダーがサポートされます。追加の入力により、火災およびセキュリティ センサーを接続できます。

不揮発性メモリには、16,000 個のキー、8,000 個のイベント、および 7 個のスケジュールを保存できます。一次調整とプログラミングは、コンピューターを使用して、またはキーの追加/削除、リレー動作時間の変更を行う機能を備えた自律的に実行されます。 RS-422 (RS-485) インターフェイスを介してネットワーク モードで最大 254 のコントローラをラインに結合し、制御コンピュータに接続します。

平均価格は4,780ルーブルです。

- 大量のメモリ;

- 一般的なリーダーのサポート。

- 自律またはネットワーク操作の可能性;

- 最大 254 台のデバイスをネットワークに接続できます。

- 2 つのセキュリティ ゾーンの 24 時間体制の管理。

- FreeLogic モードでは、コントローラーが修正するイベントによる制御。

- シンプルなソフトウェア;

- 許容できる価格。

- 電源がありません。

ゲートの基本:

Z-5Rネット

投票 0

ブランド - IronLogic (ロシア)。

原産国 - ロシア。

ホテルや企業など、スタンドアロンまたはネットワーク接続された CUD システム向けのコンパクト モデル。電気機械式および電磁式ドライブでロックを制御します。回転式改札口には、これらのデバイスのうちの 2 つまたは拡張モデルが必要です。 2024 のキーを識別し、2048 のイベントを記憶する能力。 Dallas TM プロトコルをサポートするリーダー用の 2 つの入力。通信回線の最大距離は1.2kmです。 5 つのモード - フリーパス、ノーマル、ブロック、トリガー、アクセプト。アダプタを使用してPC経由でプログラミングが可能

2280ルーブルで販売。

- ロックの独立した選択;

- 簡単なインストール;

- RS-485 経由で簡単に接続。

- Accept モードでデータベースを復元する機能。

- 誤接続の防止;

- 小さいサイズ;

- 小さな価格。

- 特定不能。

X-5R Net コントローラーの機能に関するビデオ ディスカッション:

ERA-2000 v2

投票 0

ブランド - 「新技術の時代」(ロシア)。

原産国 - ロシア。

中規模の施設、ホテル、または最大 2,000 人の従業員を抱える小規模オフィスに設置するためのネットワーク モデル。このデバイスは、イーサネット経由で施設の既存のローカル ネットワークに簡単に接続できます。メモリには、60,000 件のイベントに関する情報が保存されます。 2 つの TouchMemory アクセス ポイントまたは 1 つの Wiegand4-64 に対応します。ロックや回転式改札口からゲートウェイやバリアまで、さまざまな管理デバイスを管理します。電子キーは、ゾーン内の座席数、パスの数、時間またはタイム スケジュールによって制限できます。

プラスチック製のハウジングには 2 つのボードが含まれており、そのうちの 1 つには接続用の端子を備えたリモート バーがあり、取り付けを簡素化し、人的エラーのリスクを軽減します。インストール設定に戻すことができます。

メーカーからの価格は12,625ルーブルです。

- さまざまな種類の電子キーのサポート。

- 最大 200 の通過スケジュールをメモリに保存。

- プロプライエタリ ソフトウェアの可用性。

- 開いたドアからのアクセスの登録;

- 通過のハードウェアおよびソフトウェアの確認;

- リアルタイムの時計;

- オフラインプログラミング;

- リモート変更によるファームウェア。

- 見つかりませんでした。

比較表

| PW-400 v.2 | NC-8000 | Gate-8000 | Z-5Rネット | ERA-2000 v2 | |

|---|---|---|---|---|---|

| 電子キーの数 | 32000 | 8000 | 8167/16334 | 2024 | 2000 |

| 読者数 | 2 | 2 | 2 | 2 | 4 |

| アラーム入力数 | 8 | 0 | 4 | 0 | 2 |

| イベントメモリー容量 | 47000 | 16000 | 8192 | 2048 | 60000 |

| PCインターフェース | USB、イーサネット 100 | イーサネット、RS-485 | イーサネット | イーサネット | イーサネット (IEEE802.3) |

| 供給電圧、V | 12 | 12 | 11,4-15 | 9-18 | 12-24 |

| 寸法、cm | 12.5×10.0×2.5 | 29.0×23.0×8.5 | 20.0×15.5×4.0 | 6.5×6.5×1.8 | 11.2×12.5×3.3 |

| 重量、g | 1000 | 1400 | 1050 | 80 | 200 |

| フレーム | プラスチック | プラスチック | プラスチック | プラスチック | プラスチック |

| 保証、月 | 12 | 12 | 12 | 12 | 60 |

| バッテリーの置き場所 | いいえ | がある | いいえ | いいえ | いいえ |

経験豊富なヒント - アクセス制御システムのインストール方法

自分の手で簡単なシステムを組み立てるには、アクションとコンポーネントの段階的な手順が必要です。

- ドアのデザインに応じて、ロックは通常開いているか閉じています。

- キーまたはアクセスカード。

- キーまたはカードに適したリーダーは、安全なモードで動作できる最適な Mifare オプションです。

- 最小限の機能を備えた自律型コントローラー。

- 終了ボタン;

- 十分な電流を供給する電源。

コンポーネントはケーブルで接続され、そのコアの数は設置図によって決まります。通常、6 芯または 8 芯の信号ケーブルが使用されます。ドアにロックを取り付ける場合、機械的保護のためにドアトランジションが使用されます。コントローラと電源は、特別なケースで人通りの少ない屋内の壁に取り付けられます。端子は色の指示に従って固定されています。

すべての要素を接続した後、プログラムが構成されます。データベースを作成するには、ブザーが鳴っている間にカードをリーダーの隣に置く必要があります。データは自動的に記録され、信号は停止します。他のカードも同様に発動する。

その結果、インストールされたアクセス制御システムは、施設の信頼できる保護になるはずです。

ショッピングをお楽しみください。あなた自身とあなたの愛する人の世話をしてください!

人気記事

-

2025年の50ccまでの最高で最も安いスクーターのトップランキング

再生回数: 131650 -

2025年のアパートの最高の防音材の評価

再生回数: 127690 -

2025年のインフルエンザと風邪のための高価な薬の安価な類似物の評価

ビュー: 124518 -

2025年の最高のメンズスニーカー

ビュー: 124032 -

2025年の最高の複合ビタミン

ビュー: 121939 -

2025年の最高のスマートウォッチのトップランキング - 価格と品質の比率

ビュー: 114979 -

白髪に最適な塗料 - 最高評価 2025

ビュー: 113394 -

2025年のインテリア作業に最適な木材塗料のランキング

再生回数: 110318 -

2025年の最高のスピニングリールの評価

再生回数: 105328 -

2025年の男性用最高のセックス人形のランキング

再生回数: 104365 -

2025年の中国の最高のアクションカメラのランキング

再生回数: 102215 -

2025年の成人と子供のための最も効果的なカルシウム製剤

再生回数: 102011