Le paiement NFC est-il sécurisé et comment le mettre en place ?

Lors de l'achat d'un tout nouveau téléphone ou d'une tablette, l'utilisateur reçoit généralement un appareil prenant en charge NFC, mais souvent sans même se rendre compte des avantages de cette technologie. Il est utile de savoir si le paiement NFC est sécurisé et comment le paramétrer pour pouvoir régler ses achats sans contact.

Contenu [Hide]

Qu'est-ce que le NFC ?

Il s'agit d'une technologie de transfert d'informations sur de courtes distances, combinant un lecteur et une carte à puce en un seul appareil. Cette dernière est une carte plastique avec une marque de type RFID, grâce à laquelle les personnes passent à travers les tourniquets des bureaux et les portes d'accès ouvertes.Des tickets dans les transports en commun de la capitale ou une carte bancaire avec paiement sans contact est une carte à puce.

Une micropuce y est installée, qui, au moment de toucher l'appareil de lecture (tourniquet de bureau ou machine automatique d'une institution), échange des informations en quelques secondes. En termes simples, il transmet des données sur son propriétaire au système de sécurité ou permet de retirer un montant spécifique de fonds.

Cette puce est appelée Secure Element et est intégrée au téléphone par le fabricant ou placée sur un support SD ou une carte SIM. L'unité NFS, quant à elle, est installée exclusivement chez le fabricant et joue le rôle d'une option de contrôleur. En termes simples, il administre ce module.

Comment fonctionne le NFC ?

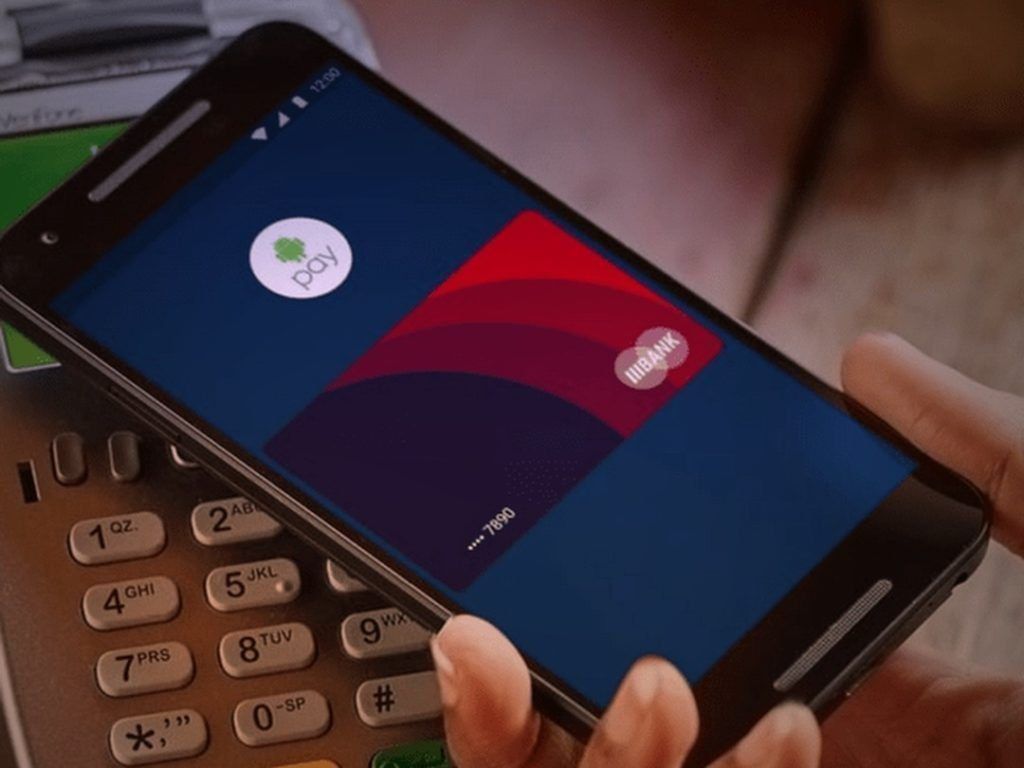

Attacher un smartphone à la machine pour payer des marchandises est beaucoup plus confortable que de transporter quelques cartes de crédit dans votre poche.

La technologie du NFC (Near Field Communication ou Short Distance Communication) repose sur l'interconnexion de 2 bobines de type électromagnétique, dont l'une est située dans le smartphone, et l'autre, respectivement, dans la machine. Pour démarrer la relation, les deux appareils doivent être situés à une distance maximale de 5 cm l'un de l'autre.

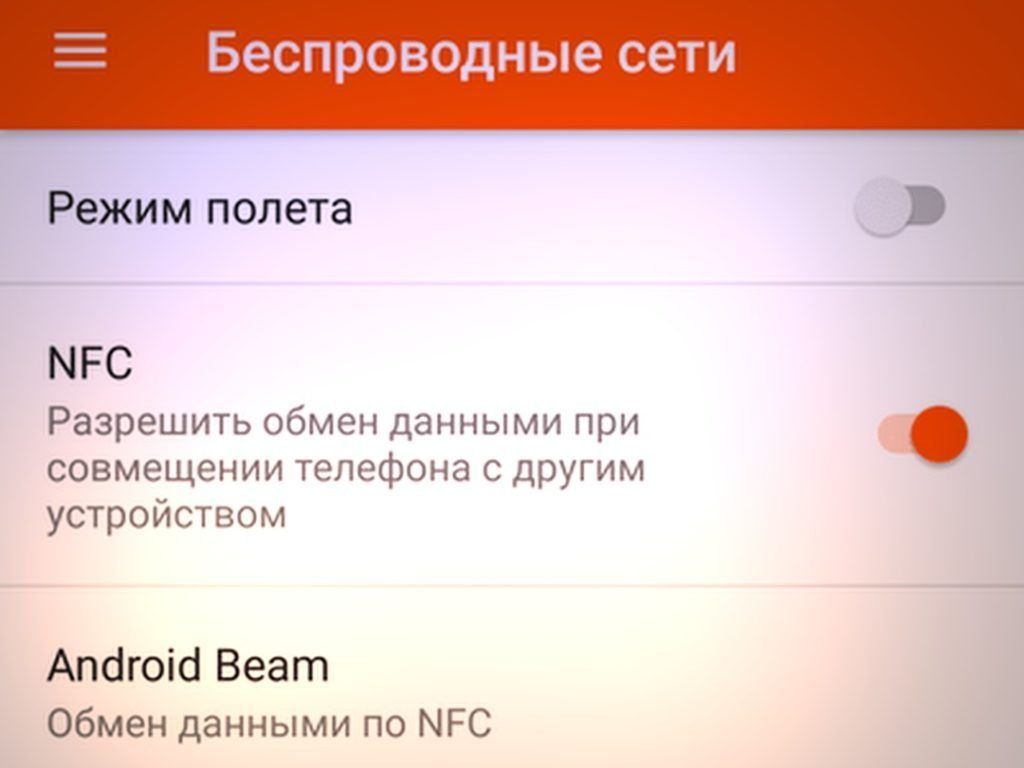

Comment activer le NFC ? Comment savoir s'il y a un module sur un smartphone ?

Tout est assez facile. Pour comprendre s'il y a un module NFC sur le téléphone ou la tablette Android de l'utilisateur et l'activer, l'utilisateur doit aller dans "Configuration" - "Communications sans fil" - "NFC".

Si l'utilisateur n'a pas cette valeur dans le menu, alors le NFC n'est pas disponible dans son smartphone.

Méthode 1. Carte de crédit Android

Si l'utilisateur a une mauvaise habitude partout et oublie constamment sa propre carte de crédit, alors dans cette situation, si son gadget est équipé d'un module NFC, il a la possibilité de faire de son propre téléphone une véritable carte de crédit. Cela se fait comme suit:

- Tout d'abord, vous avez besoin d'une carte de crédit prenant en charge la technologie paypass ;

- Il est nécessaire d'installer sur le smartphone le programme (client) de la banque de l'utilisateur dans laquelle la carte a été créée ;

- Ouvrez le programme installé, recherchez l'option responsable de NFC et sélectionnez-la. Après cela, vous devez mettre une carte de crédit à l'arrière du téléphone ou de la tablette pour qu'elle soit prise en compte.

- Après une lecture réussie, l'utilisateur recevra un mot de passe composé de 4 chiffres par SMS, qui doit être enregistré. Ce code PIN devra être saisi lorsque l'utilisateur effectuera un paiement à l'aide d'un téléphone ou d'une tablette.

Les développeurs du module affirment que son utilisation est sûre car :

- L'utilisateur doit toujours, avant d'acheter quelque chose, entrer le code PIN.

- La plage de fonctionnement du microprocesseur NFC n'est que de 10 cm (encore moins dans la réalité).

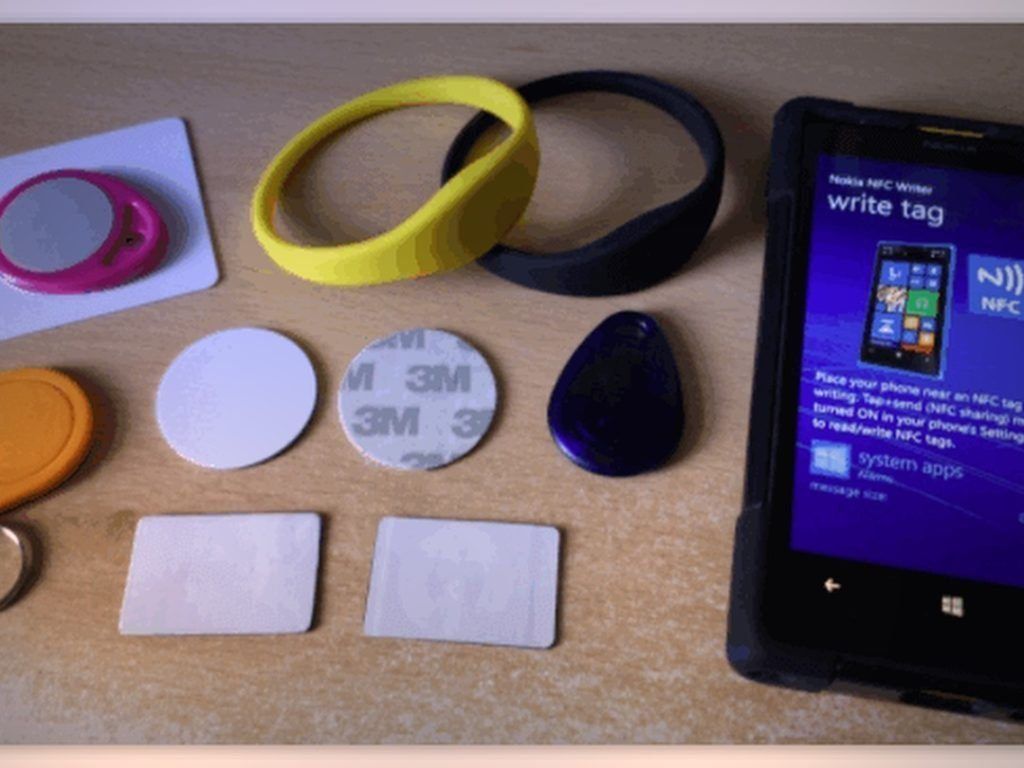

Méthode 2 : balises NFC

Une situation typique : une personne se réveille, prend son petit-déjeuner, regarde le stock dans le réfrigérateur et ouvre le programme « Buy a Baton » ou « Google Keep » pour ajouter ce qui doit être acheté à la liste. Après cela, il quitte l'appartement et allume le réseau mobile, monte dans la voiture et active le GPS, Bluetooth, afin de se rendre en toute sécurité sur le lieu de travail. Là, il passe le smartphone en mode vibreur et ouvre Evernote.

Aujourd'hui, toutes ces actions peuvent être réalisées non pas mécaniquement, mais automatiquement grâce aux tags NFC.

Ce qu'il faut pour cela :

- Installez le programme NFC ReTAG.

- Trouvez des tags NFC ou, si l'utilisateur a des cartes de paiement sans contact de métro ou de transport en commun, ou peut-être des cartes bancaires oubliées depuis longtemps ou inutilisées qui prennent en charge Pay Pass.

- Ouvrez NFC ReTAG, numérisez une carte ou une étiquette, ajoutez-la et nommez-la comme l'utilisateur le souhaite.

- Après cela, vous devez sélectionner l'action qui sera effectuée sur le smartphone lorsque l'utilisateur l'attachera à l'étiquette et appuyez sur la touche "Action".

- Créez une action, par exemple, lancez le programme "Acheter un bâton".

Une fois que l'utilisateur a créé une action, vous pouvez attacher une carte ou une étiquette au réfrigérateur (ou la placer à côté). Désormais, chaque fois que l'utilisateur entre dans la cuisine, il a la possibilité de lancer instantanément le programme "Buy a Baton" et d'enregistrer un rappel avec une liste d'achats obligatoires.

Exemple! Lorsqu'une personne monte dans la voiture, il y a une marque dessus, un balayage qui active automatiquement le GPS et ouvre le Bluetooth.

Comment faire?

- Il faut scanner une carte ou une étiquette, la nommer.

- Désignez une action - lancez le programme GPS et ouvrez également la transmission d'informations sans fil Bluetooth.

Conseils! Il est préférable de laisser l'étiquette dans la voiture afin de ne pas oublier de la scanner à chaque fois que vous montez dans la voiture.

Si le smartphone a des droits root, cela augmentera également la possibilité d'utiliser des balises NFC et une personne aura plus de "puces" pour automatiser les processus d'un téléphone ou d'une tablette.

Méthode 3. Android Beam

Il s'agit d'une méthode de transmission de données (similaire à Bluetooth) utilisant le microprocesseur NFC. Il est important de se rappeler que le taux d'échange de données avec Android Beam est très faible et qu'il serait donc conseillé de l'utiliser uniquement pour transférer une petite quantité de texte ou de liens.

Pour cela, vous avez besoin de :

- Appuyez sur la touche "Développer" ;

- Apportez les deux appareils l'un à l'autre;

- Lorsque l'image sur l'écran de l'appareil de transmission devient plus petite, cliquez dessus pour démarrer la transmission.

Méthode 4 : bague ou bracelet NFC

Un bracelet ou un anneau intelligent avec une option NFC est un projet innovant de développeurs chinois, qui convient aux téléphones fonctionnant sur différents systèmes d'exploitation. Le bracelet peut être choisi pour n'importe quelle taille de main (situation similaire avec la bague). Le poids de l'appareil est très faible, mais l'essentiel est qu'il supporte pleinement la technologie NFC.

Le rôle de la puce, par exemple, dans l'appareil Band 3 BFC, est joué par un chipset spécialisé. Avec l'aide de la dernière, le bracelet intelligent aide le téléphone à transmettre des informations via un canal de type sans contact, maintenant ainsi une haute sécurité. Les informations sur l'appareil peuvent être réécrites un nombre illimité de fois.

Le bracelet stocke les informations de paiement, les enregistrements et autres données personnelles. La visualisation des informations n'est pas difficile - il suffit de mettre le bracelet sur l'écran du téléphone. En quelques secondes, il établira une connexion avec le smartphone et désactivera le verrouillage de l'écran, et jouera également le rôle d'un raccourci clavier. Par exemple, en rapprochant le bracelet du téléphone, l'appareil photo, le programme de réseau ou de réseau social est activé au même moment.

Autres options

Les modules NFC se trouvent sur des étiquettes dans les magasins ou dans les musées sur des plaques d'information, au cours de la numérisation desquelles l'utilisateur sera dirigé vers un site avec des données complètes sur le produit ou le rack.

Sécurité NFC

Cela n'a aucun sens pour les utilisateurs qui utilisent des cartes sans contact depuis longtemps de parler de ce qu'est la technologie NFC. Cette méthode de paiement est plus sûre que la méthode habituelle d'activation d'une carte PIN dans une machine, car personne ne voit le code. Même si le téléphone est volé, le voleur ne pourra pas retirer plus de mille roubles de la carte en raison des limites mondiales sur la limitation des montants dans les transactions sans contact.

Il y a des rapports dans certains médias que les pirates bornes créées, qui sont utilisés dans des endroits bondés, volant secrètement des fonds. Mais cela n'est réel que lorsque le téléphone est déverrouillé.

Recommandation! Si l'attaquant a néanmoins réussi à retirer les fonds illégalement, le titulaire du compte a toujours la possibilité de se rendre dans une institution bancaire et de la contacter avec une demande de suivi du mouvement de l'argent. Le solde du pirate sera instantanément retrouvé et les fonds seront restitués au propriétaire si le ravisseur ne les a pas encore dépensés.

Mythes et recherches sur la sécurité NFC

Afin de bien tout comprendre, voici toutes sortes de mythes, rumeurs et situations réelles liées à la sécurité de la technologie NFC.

Distance

Les cartes sans contact sont utilisées pour transférer des informations La technologie NFC, une sous-catégorie de la RFID. Sur la carte de crédit, il y a un processeur et une antenne qui répondent à la demande du terminal de règlement à une fréquence radio de 13,56 MHz. Différents systèmes de paiement utilisent leurs propres normes, telles que Visa Pay Wave ou MasterCard Pay Pass. Mais ils sont tous basés sur presque le même principe.

La distance de transfert d'informations par NFC varie de quelques centimètres, à cet égard, la première étape de la sécurité est physique. Le lecteur, en effet, doit être rapproché de la carte bancaire, ce qui est assez difficile à faire discrètement.

Cependant, il est possible de créer un lecteur extraordinaire qui fonctionne sur une longue distance. Par exemple, des scientifiques de l'Université de Surrey en Grande-Bretagne ont montré la technologie de lecture des informations NFC à une distance d'environ 80 cm grâce à un scanner pratique.

Ce gadget est vraiment capable d'"interroger" secrètement les cartes sans contact dans les minibus, les centres commerciaux, les aéroports et autres lieux publics. Heureusement, dans de nombreux États, les cartes de crédit appropriées sont déjà dans le porte-monnaie d'une personne sur deux.

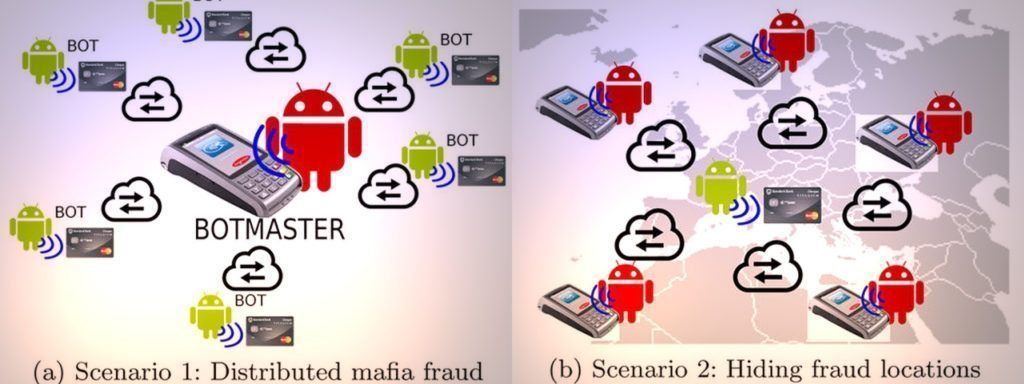

Néanmoins, il est possible d'aller beaucoup plus loin et de se passer d'un scanner et d'une présence personnelle. Une autre solution inhabituelle au problème de portée a été présentée par des pirates espagnols. R. Rodriguez et H. Villa qui ont présenté la conférence lors de la réunion Hack In The Box.

La plupart des nouveaux téléphones Android sont équipés de NFC.Dans le même temps, les gadgets sont souvent situés à proximité d'un sac à main - par exemple, dans un sac à dos. Villa et Rodriguez ont développé le concept d'un cheval de Troie (virus) sur Android qui transforme le téléphone de la victime en une sorte de répéteur de signal NFC.

Au moment où un smartphone infecté se trouve à proximité d'une carte de crédit sans contact, il transmet un signal aux pirates via le réseau sur la portée de l'opération. Les attaquants lancent un terminal de paiement ordinaire et y attachent leur propre téléphone NFC. Par conséquent, un pont est "construit" en utilisant un réseau entre le terminal et la carte NFC, qui peuvent être situés à n'importe quelle distance l'un de l'autre.

Le virus peut être transmis de la manière habituelle, par exemple, lorsqu'il est associé à un programme payant "piraté". Tout ce dont vous avez besoin est la version 4.4 ou ultérieure du système d'exploitation Android. Les droits root ne sont pas requis, cependant, ils sont recommandés pour que le virus puisse fonctionner même après le verrouillage de l'écran de l'appareil.

Cryptographie

Bien sûr, approcher la carte est une réussite à 50%. Suite à cela, il faut briser une barrière beaucoup plus puissante, qui repose sur la cryptographie.

Les transactions sans contact sont protégées par la même norme EMV que les cartes à processeur. Comparé à la piste de l'aimant, qui peut en fait être copiée, un tel mouvement ne fonctionnera pas avec le processeur. A la demande du terminal, la puce génère à chaque fois une clé à usage unique. Il est possible d'intercepter une telle clé, mais elle ne conviendra plus pour une opération ultérieure.

Les scientifiques de la sécurité ont douté à plusieurs reprises de la sécurité d'EMV, mais à ce jour, aucun moyen pratique de contourner la protection n'a été trouvé.

Il y a d'ailleurs une nuance.Dans la mise en œuvre habituelle, la sécurité des cartes processeur est basée sur une combinaison de clés cryptographiques et d'une personne saisissant un code PIN. Dans le processus de transactions sans contact, un code PIN n'est le plus souvent pas nécessaire, il ne reste donc que les clés cryptographiques du processeur de carte et du terminal.

Montant des achats

Il existe un autre niveau de sécurité - la limite limite pour les transactions sans contact. Cette limitation dans la configuration de l'équipement terminal est fixée par l'acquéreur (banque), qui est guidé par l'avis des systèmes de paiement. En Fédération de Russie, le montant maximal du paiement est de mille roubles et en Amérique, le seuil est de 25 $.

Un paiement d'un montant important sera refusé ou la machine commencera à exiger une identification auxiliaire (signature ou code PIN), tout dépend de la configuration de l'acquéreur - émetteur de la carte. Lors des tentatives de retrait alternatif de quelques montants inférieurs à la limite, le système de sécurité auxiliaire doit également être activé.

Mais même ici, il y a une spécificité. Un autre groupe de scientifiques britanniques de l'Université de Newcastle a déclaré près d'un an plus tôt avoir trouvé une faille dans la sécurité des transactions sans contact du système de paiement Visa.

Si vous demandez un paiement non pas en livres sterling, mais dans une autre devise étrangère, la limite du montant n'est pas incluse. Et si le terminal n'est pas connecté au World Wide Web, alors le montant maximum d'une opération de piratage peut atteindre un million d'euros.

Les employés du système de paiement Visa ont nié la mise en œuvre d'un tel piratage dans la pratique, affirmant que l'opération serait refusée par les systèmes de sécurité de la banque. Si vous en croyez les paroles de Taratorin de Raiffeisenbank, le terminal contrôle le montant seuil du paiement, quelle que soit la devise dans laquelle il a été effectué.

Conclusion

En conclusion, il convient de noter que la technologie des paiements sans contact est, en fait, fermée par une excellente protection en plusieurs étapes, mais cela ne signifie pas du tout que les fonds des utilisateurs sont en sécurité avec elle. Trop de cartes dans les établissements bancaires sont interconnectées avec des technologies très "anciennes" (piste magnétique, paiement en réseau sans vérification auxiliaire, etc.)

De plus, beaucoup réside dans l'attention portée à la configuration de certaines institutions financières et points de vente. Il est à noter que ces derniers, dans la course aux achats rapides et à un faible pourcentage de « paniers abandonnés », négligent beaucoup la sécurité des transactions.

de nouvelles entrées

Catégories

Utile

Articles populaires

-

Top classement des meilleurs et moins chers scooters jusqu'à 50cc en 2025

Vues : 131651 -

Classement des meilleurs matériaux d'insonorisation pour un appartement en 2025

Vues : 127691 -

Évaluation des analogues bon marché de médicaments coûteux contre la grippe et le rhume pour 2025

Vues : 124519 -

Les meilleures baskets homme en 2025

Vues : 124033 -

Les meilleures vitamines complexes en 2025

Vues : 121940 -

Top classement des meilleures montres connectées 2025 - rapport qualité-prix

Vues : 114980 -

La meilleure peinture pour cheveux gris - top note 2025

Vues : 113395 -

Classement des meilleures peintures bois pour travaux d'intérieur en 2025

Vues : 110319 -

Classement des meilleurs moulinets spinning en 2025

Vues : 105329 -

Classement des meilleures poupées sexuelles pour hommes pour 2025

Vues : 104366 -

Classement des meilleures caméras d'action de Chine en 2025

Vues : 102216 -

Les préparations de calcium les plus efficaces pour adultes et enfants en 2025

Vues : 102011